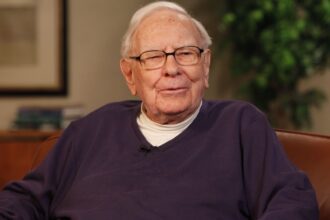

Mikko Hyppönen sedang berjalan mondar-mandir di atas panggung dengan kuda poni pirang gelap yang menjadi ciri khasnya, berpakaian jas teal yang rapi. Sebagai pembicara yang berpengalaman, ia berusaha menyampaikan pesan penting kepada para hacker dan peneliti keamanan di salah satu pertemuan tahunan terbesar industri ini.

“Saya sering menyebut ini sebagai ‘Tetris siber’, ” ujar Hyppönen kepada audiens dengan serius, menjelaskan aturan dari permainan video klasik tersebut. Saat kita menyelesaikan satu baris penuh balok, baris itu menghilang, meninggalkan balok-balok lainnya untuk jatuh ke baris baru.

“Keberhasilan kita menghilang, sementara kegagalan menumpuk,” lanjutnya dalam pidato kuncinya di Black Hat di Las Vegas pada 2025. “Tantangan yang kita hadapi sebagai orang-orang di dunia cybersecurity adalah bahwa pekerjaan kita sering kali tidak terlihat… ketika kamu melakukan pekerjaanmu dengan sempurna, hasil akhirnya adalah tidak ada yang terjadi.”

Namun, pekerjaan Hyppönen tentu saja tidak bisa dianggap remeh. Sebagai salah satu tokoh cybersecurity paling berpengalaman, ia telah menghabiskan lebih dari 35 tahun melawan malware. Saat ia memulai di akhir 1980-an, istilah “malware” masih asing; istilah yang lebih dikenal saat itu adalah “virus komputer” atau “trojan.” Internet bukanlah hal yang umum, dan beberapa virus bahkan bergantung pada floppy disk untuk menginfeksi komputer.

Sejak saat itu, Hyppönen memperkirakan telah menganalisis ribuan jenis malware yang berbeda. Berkat pidatonya yang sering di konferensi di seluruh dunia, ia telah menjadi salah satu wajah paling dikenal dan dihormati di komunitas cybersecurity.

Sementara Hyppönen telah menghabiskan sebagian besar hidupnya berusaha mencegah malware memasuki tempat-tempat yang tidak seharusnya, saat ini ia menghadapi tantangan baru dengan melindungi orang-orang dari drone.

Hyppönen, yang berasal dari Finlandia, mengatakan dalam sebuah wawancara baru-baru ini bahwa ia tinggal sekitar dua jam dari perbatasan Finlandia dengan Rusia. Ketegangan yang meningkat dengan Rusia dan invasi penuh skala ke Ukraina pada 2022, di mana sebagian besar korban dilaporkan akibat serangan udara tanpa awak, membuat Hyppönen percaya bahwa ia bisa memberikan dampak baru dengan melawan drone.

Bagi Hyppönen, ini juga soal mengenali bahwa meski masih ada banyak masalah yang harus diselesaikan di dunia cybersecurity — malware tidak akan hilang dan banyak masalah baru di depan — industri ini telah membuat kemajuan besar dalam dua dekade terakhir. Sebuah iPhone, yang ia sebutkan sebagai contoh, adalah perangkat yang sangat aman. Di sisi lain, aspek keamanan dari perang drone masih menjadi wilayah yang hampir tidak terpetakan.

Dari virus dan worm ke malware dan spyware…

Hyppönen mulai terjun ke cybersecurity dengan meretas video game di tahun 1980-an. Kecintaannya pada cybersecurity berasal dari kegemarannya merekayasa ulang perangkat lunak untuk mencari cara menghapus perlindungan anti-pembajakan dari konsol permainan Commodore 64. Ia belajar coding dengan mengembangkan game petualangan, dan mengasah keahlian rekayasa ulangnya dengan menganalisis malware di pekerjaan pertamanya di perusahaan Finlandia, Data Fellows, yang kemudian dikenal sebagai pembuat antivirus F-Secure.

Sejak saat itu, Hyppönen berada di garis depan perang melawan malware, menyaksikan bagaimana malware berkembang.

Di tahun-tahun awal, para pembuat virus mengembangkan kode jahat mereka seringkali hanya karena kecintaan dan rasa ingin tahu untuk melihat apa yang mungkin dilakukan dengan kode. Meski beberapa tindakan mata-mata siber sudah ada, para hacker saat itu belum menemukan cara untuk memonetisasi aktivitas mereka seperti sekarang, misalnya serangan ransomware. Pada waktu itu, tidak ada cryptocurrency yang memfasilitasi pemerasan, dan tidak ada pasar gelap untuk data yang dicuri.

Salah satu virus paling umum di awal 1990-an adalah Form.A, yang menular melalui floppy disk. Versi virus ini tidak menyebabkan kerusakan apapun — kadang hanya menampilkan pesan di layar orang tersebut, dan itu saja. Namun virus ini menyebar ke seluruh dunia, bahkan sampai ke stasiun penelitian di Kutub Selatan, kata Hyppönen.

Hyppönen juga mengenang virus terkenal ILOVEYOU, yang menjadi temuan pertamanya bersama rekan-rekannya pada tahun 2000. ILOVEYOU adalah wormable, yang berarti bisa menyebar secara otomatis dari komputer ke komputer lain. Virus ini tiba melalui email sebagai file teks yang dikira sebagai surat cinta. Jika target membukanya, virus ini akan menimpa dan merusak beberapa file di komputer, lalu mengirimkan dirinya ke semua kontak mereka.

Virus tersebut menginfeksi lebih dari 10 juta komputer Windows di seluruh dunia.

Sejak saat itu, malware telah berubah secara dramatis. Hampir tidak ada orang yang mengembangkan malware sebagai hobi, dan menciptakan perangkat lunak jahat yang bisa mereplikasi diri sudah hampir pasti akan terdeteksi oleh pembela cybersecurity yang mampu menetralkannya dengan cepat dan mungkin menangkap penulisnya.

Sekarang tidak ada lagi orang yang melakukannya demi kecintaan pada permainan itu, menurut Hyppönen. “Zaman virus telah berlalu,” katanya.

Jarang kita melihat worm yang menyebar sendiri lagi — dengan beberapa pengecualian langka, seperti serangan ransomware WannaCry yang merusak dari Korea Utara pada 2017; dan kampanye hacking massal NotPetya yang diluncurkan oleh Rusia di tahun yang sama, yang melumpuhkan sebagian besar internet dan jaringan listrik Ukraina. Kini, malware hampir sepenuhnya digunakan oleh penjahat siber, mata-mata, dan pembuat spyware bayaran yang mengembangkan eksploitasi untuk hacking dan espionase yang didukung pemerintah. Mereka biasanya beroperasi dalam bayang-bayang, ingin menyembunyikan alat mereka dari pembela cybersecurity atau penegak hukum.

Perbedaan lainnya saat ini adalah bahwa industri cybersecurity kini diperkirakan bernilai $250 miliar. Industri ini telah berdinas profesional, sebagian karena kebutuhan untuk melawan peningkatan serangan malware. Para pembela beralih dari memberikan perangkat lunak mereka secara gratis, menjadi layanan atau produk berbayar, kata Hyppönen.

Komputer dan penemuan baru seperti smartphone, yang mulai berkembang pesat pada awal 2000-an, menjadi jauh lebih sulit untuk diretas. Jika alat untuk meretas iPhone atau browser Chrome memerlukan biaya enam digit atau bahkan beberapa juta dolar, Hyppönen berpendapat, ini secara efektif membuat eksploitasi menjadi sangat mahal sehingga hanya bisa digunakan oleh pihak-pihak yang memiliki sumber daya besar, seperti pemerintah, bukan penjahat siber yang termotivasi secara finansial. Ini adalah kemenangan besar bagi konsumen dan bagi industri cybersecurity yang berhasil menjalankan tugasnya dengan baik.

Dari melawan mata-mata dan penjahat… ke melawan drone

Di pertengahan 2025, Hyppönen beralih dari cybersecurity ke jenis pekerjaan defensif yang berbeda. Ia menjadi kepala riset di Sensofusion, sebuah perusahaan yang berbasis di Helsinki yang mengembangkan sistem anti-drone untuk lembaga penegak hukum dan militer.

Hyppönen mengatakan bahwa motivasinya bergabung dengan industri yang sedang berkembang ini berasal dari apa yang ia saksikan di Ukraina, yang perang ini ditandai dengan keberadaan drone. Sebagai warga Finlandia, yang bertugas di cadangan militer (“Saya tidak bisa memberi tahu apa yang saya lakukan, tetapi saya bisa memberitahukan bahwa mereka tidak memberi saya senapan karena saya jauh lebih merusak dengan keyboard,” ujarnya), dan dengan dua kakek yang berjuang melawan Rusia, Hyppönen sangat sadar akan hadirnya musuh di perbatasan negaranya.

“Situasinya sangat, sangat penting bagi saya,” ujarnya. “Lebih bermakna untuk bekerja melawan drone, bukan hanya drone yang kita lihat saat ini, tetapi juga drone masa depan,” jelasnya. “Kami berada di sisi manusia melawan mesin, yang terdengar sedikit seperti fiksi ilmiah, tetapi inilah yang kami lakukan secara konkret.”

Industri cybersecurity dan industri drone mungkin terlihat sangat berbeda, tetapi ada kesamaan yang jelas antara melawan malware dan melawan drone, menurut Hyppönen. Untuk melawan malware, perusahaan cybersecurity telah menciptakan mekanisme, yang disebut signature, untuk mengidentifikasi mana yang merupakan malware dan mana yang bukan, lalu mendeteksi dan memblokirnya. Dalam kasus drone, Hyppönen menjelaskan, pertahanan melibatkan pembangunan sistem yang dapat menemukan dan mengganggu radio drone, serta mengenali frekuensi yang digunakan untuk mengendalikan kendaraan otonom tersebut.

Hyppönen menjelaskan bahwa mungkin untuk mengidentifikasi dan mendeteksi drone dengan merekam frekuensi radio mereka, yang dikenal sebagai IQ samples. “Kami mendeteksi protokol dari situ dan membangun signature untuk mendeteksi drone yang tidak dikenal,” ujarnya.

Ia juga menjelaskan bahwa jika Anda mendeteksi protokol dan frekuensi yang digunakan untuk mengendalikan drone, Anda juga bisa mencoba melakukan serangan siber terhadap drone tersebut. Anda bisa membuat sistem drone mengalami malfungsi dan menjatuhkan drone ke tanah. “Jadi dengan banyak cara, serangan level protokol ini jauh lebih mudah di dunia drone karena langkah pertama adalah langkah terakhir,” kata Hyppönen. “Jika Anda menemukan kerentanan, Anda sudah selesai.”

Strategi dalam melawan malware dan melawan drone bukan satu-satunya hal yang tidak berubah dalam hidupnya. Permainan kucing dan tikus dalam belajar menghentikan ancaman, lalu musuh belajar dari itu dan merancang cara baru untuk menghindari pertahanan, berlangsung sama di dunia drone. Begitu juga dengan identitas musuhnya.

“Saya menghabiskan sebagian besar karier saya melawan serangan malware dari Rusia,” katanya. “Sekarang saya melawan serangan drone dari Rusia.”